年末のショッピングシーズンが近づくにつれ、クリスマスやお正月に向けて街中がにぎやかになっていきます。多くのイベントが催され、家族や親戚が集まる機会も増えます。しかし、この期間はサイバー犯罪のリスクが上がりやすく、セキュリティの問題が懸念事項になります。サイバー犯罪者はオンラインショッピングの増加を悪用しようとしており、小売店は警戒を続けるべきです。この記事では、一年で最も忙しいショッピングシーズンに向けて必要な準備を紹介します。

- 小売店のWebサイトには買い物客が多くの情報を入力するため、サイバー犯罪者の攻撃対象となりやすいです。また、取引量の増加に伴って、サプライチェーンやサードパーティとのAPIによる接続も増えます。

- ショッピングシーズンは、サイバー犯罪者が小売店を狙い、買い物客にとってリスクが上がりやすい時期でもあります。

- ショッピングシーズンに向けて早い時期から活動が増加し、ホリデーセールが狙われることもあります。実際に、7月以降は攻撃が14%増加しています。

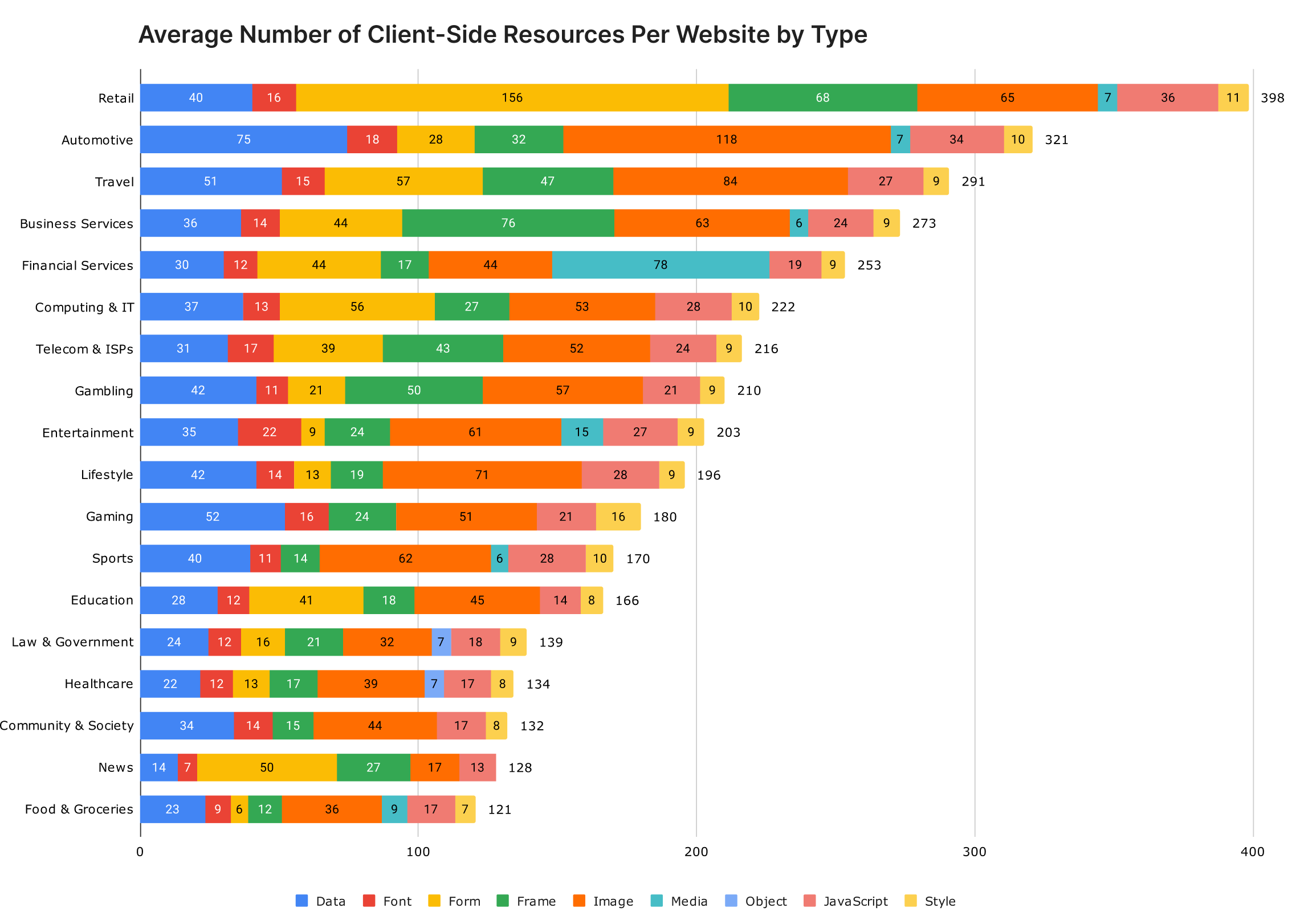

- 小売店のWebサイトごとに約400のリソースが読み込まれるため、データ漏えいのリスクが高くなります。

- 高度なボットは買い物客のトランザクションに通信を似せるため、このようなボットのトラフィックの半分以上は検出が困難です。

- アカウント乗っ取り(ATO)攻撃もホリデーシーズンには急増します。全Webサイトにおけるログインリクエストの15%が、ATO目的と考えられています。

- 分散型サービス妨害攻撃(DDoS)攻撃も脅威であり、特にオンライン取引に影響を与える可能性がある低容量かつ長期的な攻撃は検出が難しくなります。

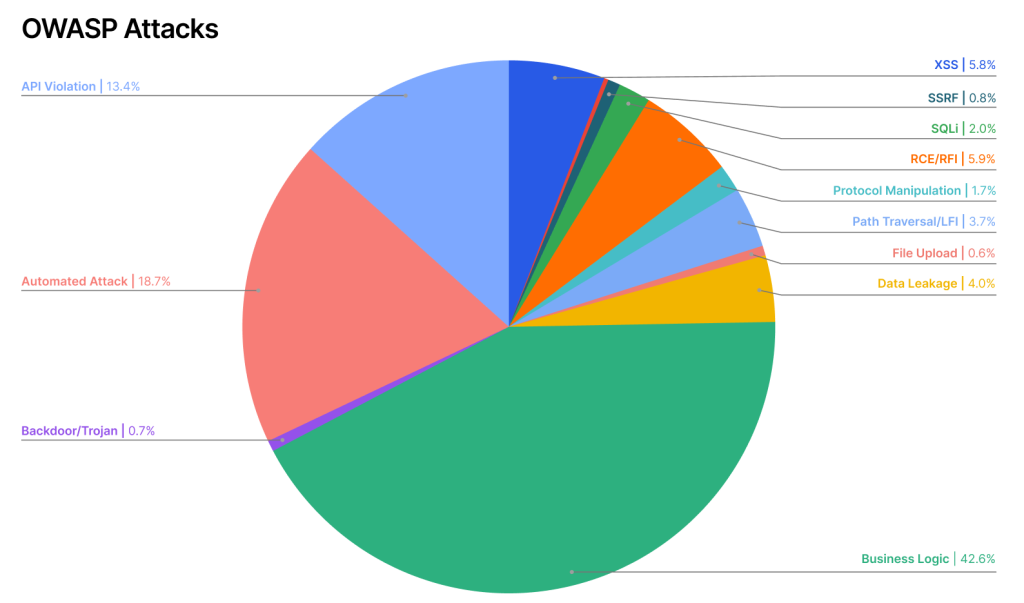

- ビジネスロジック攻撃は最近では小売業界にとって直近1年で最大の脅威と言え、サイバー犯罪者は脆弱性のあるAPIやサードパーティとの接続を悪用してデータを抽出し、偽のユーザーアカウントを作成し、価格の操作などを試みます。

どうしてオンラインショッピングはサイバー攻撃の標的になるのか?

金銭的なインセンティブ、個人情報、多くのトランザクション、多岐にわたる攻撃ポイントなどが、サイバー犯罪者にとって小売店のWebサイトがターゲットになりやすい要因です。翌年には、小売業界はオンラインの売上が全体の約25%を占めると予想される中、2025年までにはさらに多くの攻撃に直面することが予想されています。

年間を通じて、多くのセールスイベントがあります。特に、サイバーウィークと呼ばれる、感謝祭、ブラックフライデー、サイバーマンデーの期間は最も人気です。2022年には、アメリカにおけるブラックフライデーのオンライン売上は91.2億ドル、サイバーマンデーはさらに高い113億ドルの売上を記録しました。2022年のサイバーウィーク中では合計で353億ドルに達しました。中国では11月11日の独身の日も近年注目され、2022年の売上は約1570億ドルに達しています。

オンラインショッピングを狙う最大の脅威とは?

デジタルスキミング

アプリケーションの処理がサーバーからクライアントサイドへ移るにつれ、多くのサードパーティのコードがWebサイトに組み込まれ、クライアントサイドへの攻撃の危険性をさらに高めています。Magecartやフォームジャッキングなどのデジタルスキミング攻撃は、長期にわたって甚大なデータ漏えいを起こす可能性があります。これらの攻撃は、Webサイトのサードパーティのコードに悪意のあるJavaScriptを仕込みます。 JavaScript Snifferのような、ほんの一行の悪意のあるコードで十分です。このJavaScriptがクライアントサイドで実行されると、顧客がWeb上のフォームに情報を入力するたびに、機密情報を盗み取ることができます。

外部の業者に依存しているビジネスであれば、Magecartや他のデジタルスキミング攻撃のリスクがあります。また、簡単なコードを追加するだけで、意図せずにMagecartのコードがWebサイトに埋め込まれることもあります。広く利用されているコンポーネントを一か所だけでも悪用できれば、世界中の利用者に攻撃することができるため、この脆弱性攻撃はサイバー犯罪者にとって費用対効果が高いです。

クライアントサイド(フロントエンド)の処理は、サーバーサイドではなくユーザーのデバイスで実施する処理です。ユーザーがWebアプリケーションとやり取りをする、例えばフォームに情報を入力したりボタンを押したりする処理はクライアントサイドで行われます。Webページの表示やスクリプトの実行、ユーザーの入力も含まれます。

企業が見落としがちなサードパーティのコードを利用しているWebサイト、特に小売業界のWebサイトはサイバー攻撃の対象になりやすいです。そのため、脆弱性のあるスクリプトを利用して機密情報を盗むための手法が日々開発されています。

全体の平均として、一つのWebアプリケーションでは、クライアントサイドで209個のリソースがロードされます。しかし、小売業界のWebサイトでは平均で398個のリソースがロードされることが知られています。

クライアントサイドのリソースとしてJavaScriptが最も頻繁に悪用され、Webアプリケーションの98.7%に組み込まれています。さらに、簡単に扱えるツールなので、様々な方法で簡単に改ざん可能で、悪用するために適していると言えます。

サイトが侵害されてしまうと、埋め込まれたJavaScriptコードは、利用者が気付かない内にマウスの動きやキー入力の不正な情報取得に利用されることがあります。ユーザーの行動を追跡し、コードインジェクションを使ってユーザーのブラウザーからクッキーを盗み取り、他のWebサイトでユーザーになりすましたりして操作できます。こうしたセキュリティ侵害は、サーバーサイドの攻撃やサプライチェーン攻撃、格納型クロスサイトスクリプティング(XSS)などの方法でよく見られます。

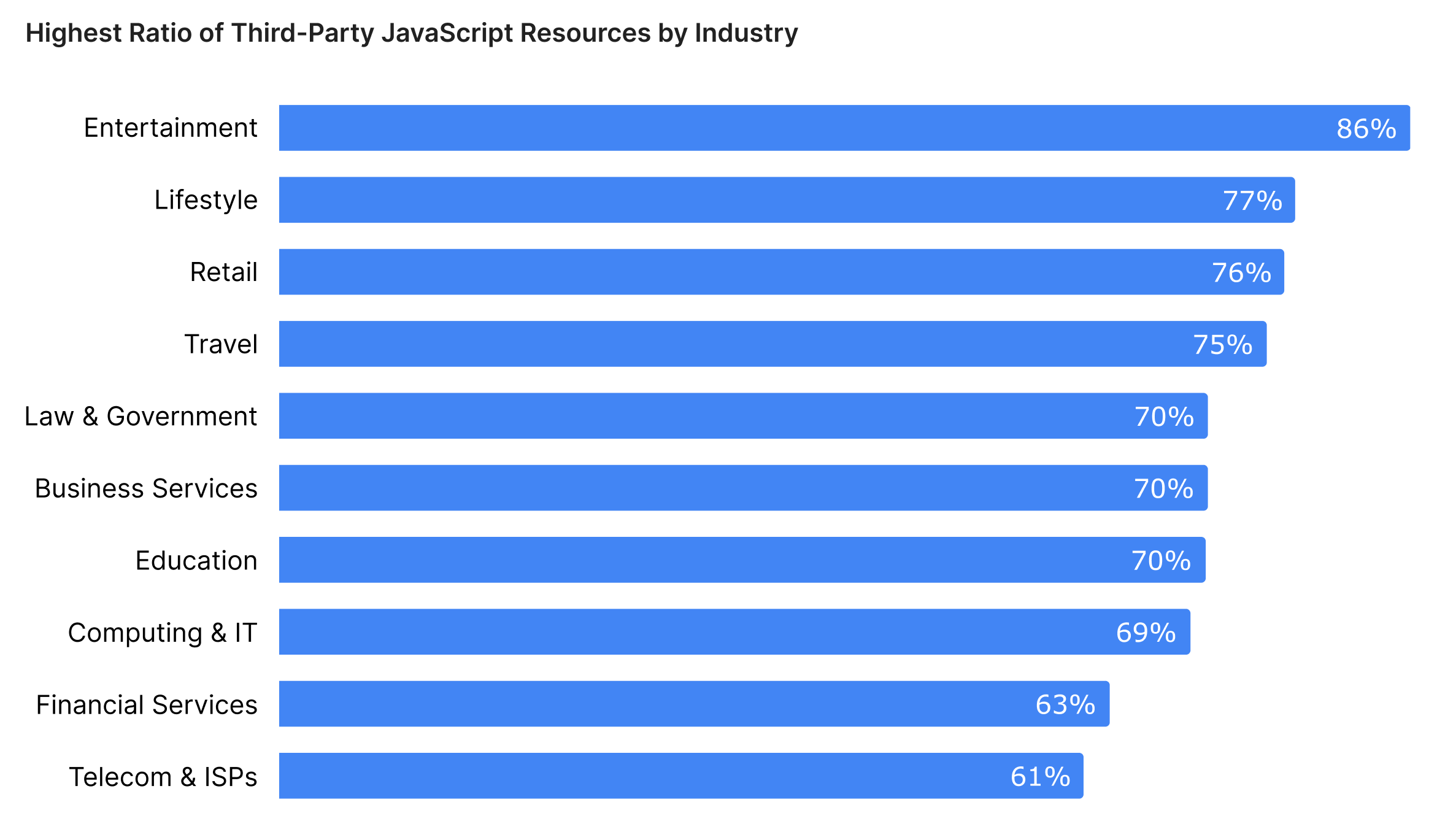

次のグラフは、サードパーティのJavaScriptコードが含まれる割合が高い上位の10業界を示しています。小売業界は3位(76%)です。この割合が増えるほど、セキュリティのリスクが増大します。

もし、アプリケーションのフロントエンドのセキュリティ対策が不十分だと、攻撃者は悪意のあるスクリプトをユーザーに強制的に読み込ませることが可能になります。これは、サーバー側のセキュリティ侵害、サプライチェーン攻撃、または格納型クロスサイトスクリプティングなどで利用されることがあります。

このリスクへの対策として、PCI DSS 4.0では、支払いページを不正なスクリプトから守るための新しいガイドラインを追記しています。

悪性ボット

悪性ボットは、自動化されたタスクを実行する不正なオンラインアプリケーションを指します。

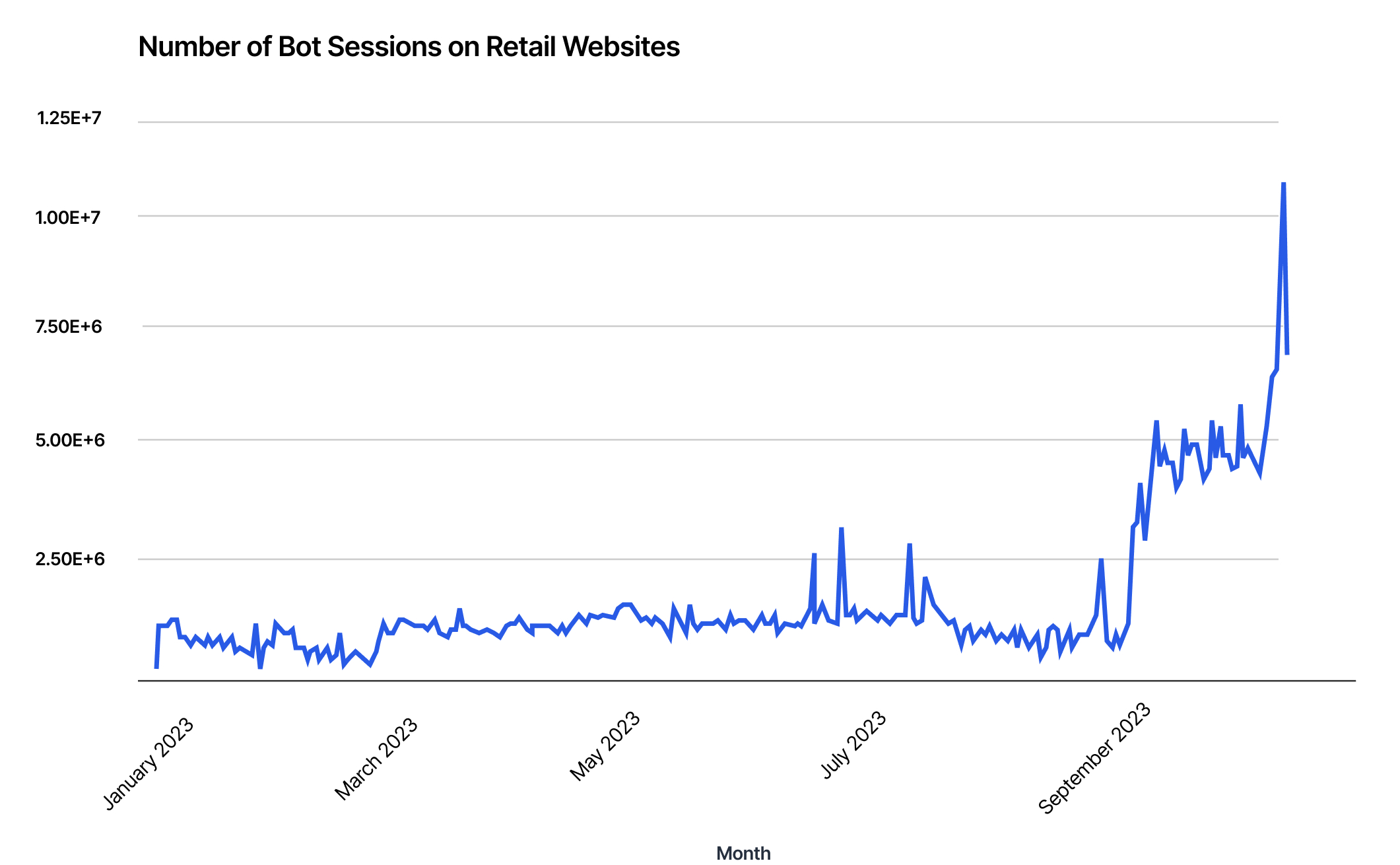

ホリデーシーズンに入ると、小売店のWebサイトを狙った悪性ボットの攻撃は増加する傾向にあります。7月以降、自動化された攻撃は14%増加し、そのほとんどがアメリカのサイトで発生し、次いでフランスの小売店のWebサイトです。この傾向はショッピングシーズンを通じて続くこともあります。

昨年、小売店のWebサイトのトラフィックの22.7%は悪性ボットからですが、これは前年より低い数値です。検索エンジンや価格比較サイトの普及により、良性ボットのトラフィックが多くなっています(20.9%)。悪性ボットのトラフィックが前年に比べてわずかに減少した理由は、以下の要因が考えられます:

- オンライン取引量の減少:2020年のピーク以降、実店舗での活動が再開され、小売業界の売上の大部分を占めるようになりました。

- 需要が高く、在庫が限られていた商品の減少:エンターテインメント業界のライブチケット販売などは悪性ボットに悩まされた一方で、小売業界はそれほど影響を受けていませんでした。しかし、限定版のスニーカーや人気のゲームのリリースはボット攻撃を引き寄せ、小売店にとってのリスクとなっています。

悪性ボットからのトラフィックは22.7%とそれほど高い数値に見えないかもしれませんが、ボットの高度化も考慮しなければなりません。高度なボットの割合が高いほど、この問題は企業にとって大きな問題です。

小売店のWebサイトでは、昨年の半分以上が悪性ボットによるもので、これは2021年の23.4%、2022年の31.1%から急激に増え続けています。高度なボットは検出や阻止が難しく、基本的なセキュリティ対策を避けることができます。また、ビジネスに支障を引き起こすような攻撃やオンライン詐欺に繋がる可能性も高いです。

オーストラリア(62.99%)、フランス(61.53%)、アメリカ(66.5%)の小売店は、世界平均よりも高度なボットによるアクセスの割合が高かったです。技術の進化を考えると、小売店のWebサイトを標的にした高度な悪意のあるボットはますます大きな問題になるはずです。

9月初めからホリデーシーズンに向けて、高度な悪意のあるボット以外からの攻撃も増加する傾向にあります。

小売店のWebサイトでよく見られるボットの悪用ケースには次のものがあります:

- 競合他社のデータ収集(例:価格設定、在庫状況、オリジナル商品)

- 限定販売品を入手し、高値で販売する転売業者

- 分散型サービス妨害攻撃(DDoS)

- クレジットカードやギフトカードの不正使用、アカウントの乗っ取りなどの犯罪行為

- 悪性ボットは、トラフィック測定の結果に影響して分析データを偏らせ、データによる意思決定プロセスを誤らせることもあります。結果としてマーケティングや営業の戦略に悪い影響を及ぼすことがあります。

スキャルピングボットから発展したグリンチボットは、ホリデーシーズンのギフトを狙い、特にショッピングシーズンによく現れます。このような高度なボットは、ホリデーセールや限定商品の発売で使われます。オンラインの在庫をチェックし、商品を購入して、値上げされるタイミングで転売することが可能になります。

2020年と2021年のショッピングシーズンにおいて、ボットは次世代のゲーム機や高性能なパソコン部品など、人気で数量が限られているアイテムを手に入れるためにグリンチボットが使われました。現在は、トレーディングカードやゲームの限定版、ブランド品やスニーカーなどのコレクター向けの商品が狙われやすいです。

アカウント乗っ取り

アカウント乗っ取りは、ユーザーアカウントに無断でアクセスして操作し、商品を購入したり、個人情報を盗んだりするなど多様な不正利用に用いられます。また、クレジットカード情報やポイント、ギフトカードなどの支払い方法を不正に利用できるので、オンラインショッピングの分野でよく見られます。

その中で急上昇しているのが、後払い決済(BNPL)方式です。BNPLは2022年のホリデーシーズンで88%も増加し、BNPLを狙ったアカウント乗っ取り攻撃が増加しています。BNPLのアカウントや、小売店に登録されているユーザーアカウントを乗っ取る場合のどちらでも購入操作ができるためリスクが高いです。

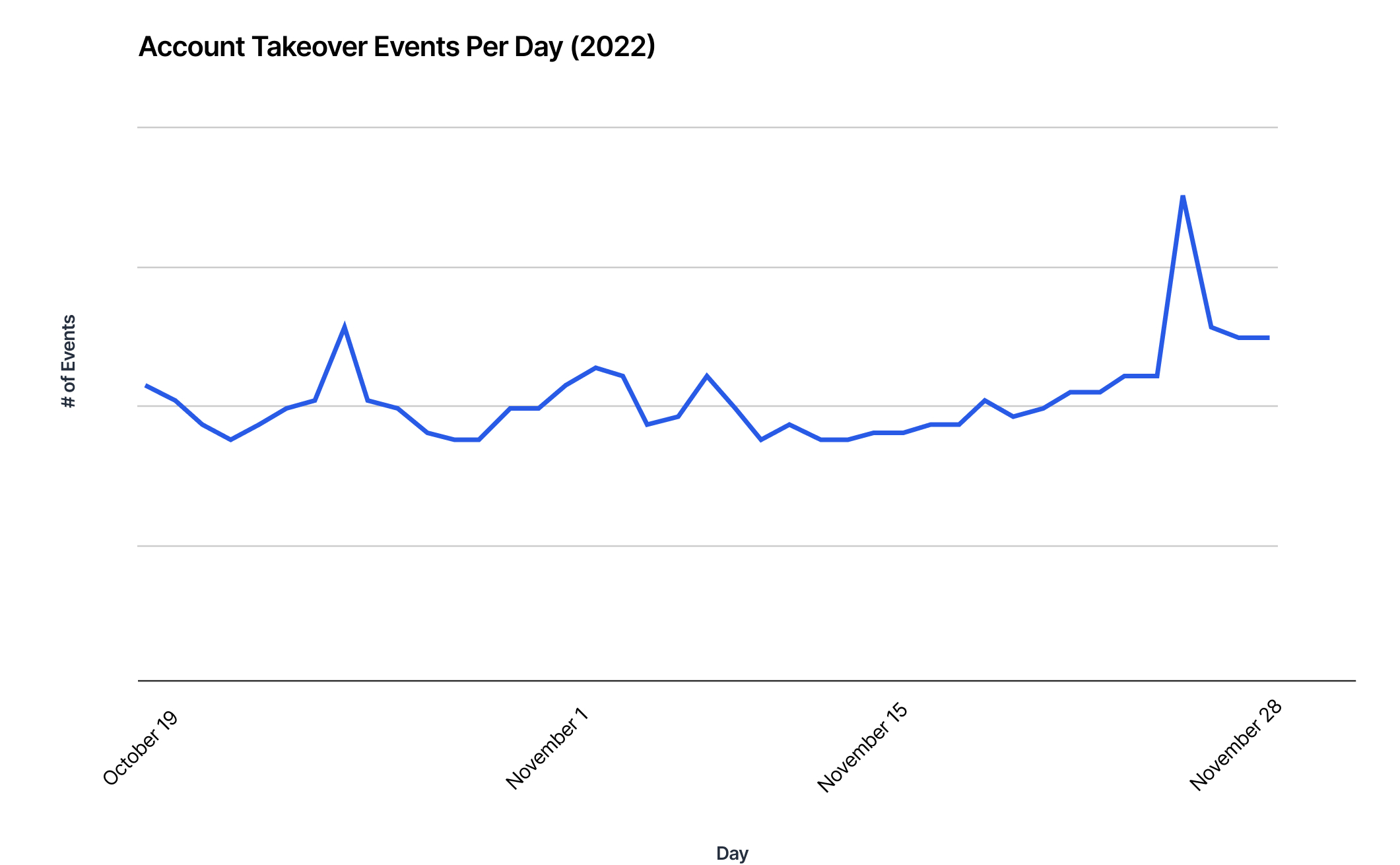

2022年のホリデーショッピングシーズンに、Impervaはアカウント乗っ取りの急増を検出しました。10月に12%増加し、ブラックフライデー(11月25日)にはアカウント乗っ取りが66%増加しました。ブラックフライデーを1ヶ月後に控えた10月26日にも大幅な増加があり、アカウント乗っ取りは29%増加しました。

分散型サービス妨害攻撃(DDoS)

分散型サービス妨害攻撃(DDoS)は小売店のWebサイトにとって根強いリスクとなっています。一度に多量のトラフィックをネットワークやサーバーに送り込み、顧客がアクセスできなくすることを狙います。攻撃が始まると、顧客のリクエストを処理することができなくなり、オンラインサービスが中断されます。多くの場合で、攻撃は不正操作されている大量のデバイスをボットネットとして利用して行われます。

小売店がDDoS攻撃の標的となりやすい理由は以下の通りです:

- 2023年には、業界全体で約6. 3兆ドルの売上げが予想されています。DDoSによるわずかな時間のサービス停止でさえ、何百万ドルもの売上げの損失につながります。

- ショッピングシーズンや新製品の発売時にターゲットにされた場合、パフォーマンスの低下やダウンタイムは、企業に大きな影響を及ぼします。

- DDoS攻撃は、購入見込みのある顧客を他の小売店のWebサイトへと向かわせることを目的とする場合もあります。

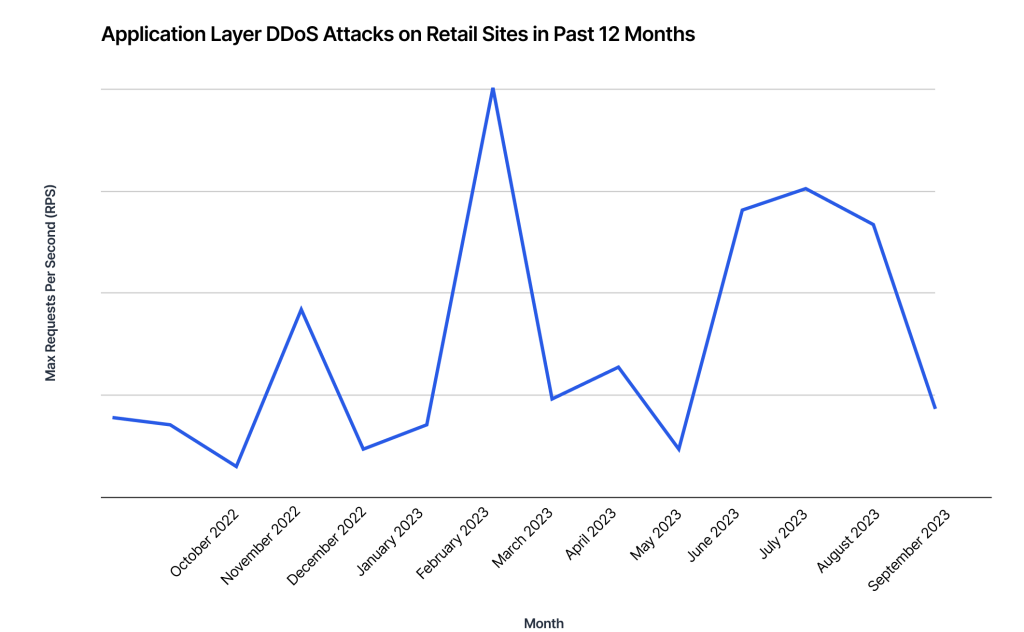

Impervaが小売店のWebサイトで観測したアプリケーション層(レイヤー7)への最も大きな攻撃は、2023年2月にスペインのショッピングサイトを標的とした、1秒あたり122万件のリクエストでした。2022年11月にもトラフィックの急増があり、サイバーウィーク中、特にブラックフライデーとサイバーマンデーの周辺の期間です。

過去12ヶ月間で見ると、アプリケーション層のDDoS攻撃は1秒あたりに平均46万件のリクエストでした。これは以前の年と比較して、小規模であり、攻撃手法の変更や特定の業界に焦点が当てられた影響だと考えられており、DDoS攻撃の脅威が軽視されるべきではありません。たとえ小規模な攻撃でも、長い期間継続すれば売上や収益に悪影響を及ぼす可能性もあります。

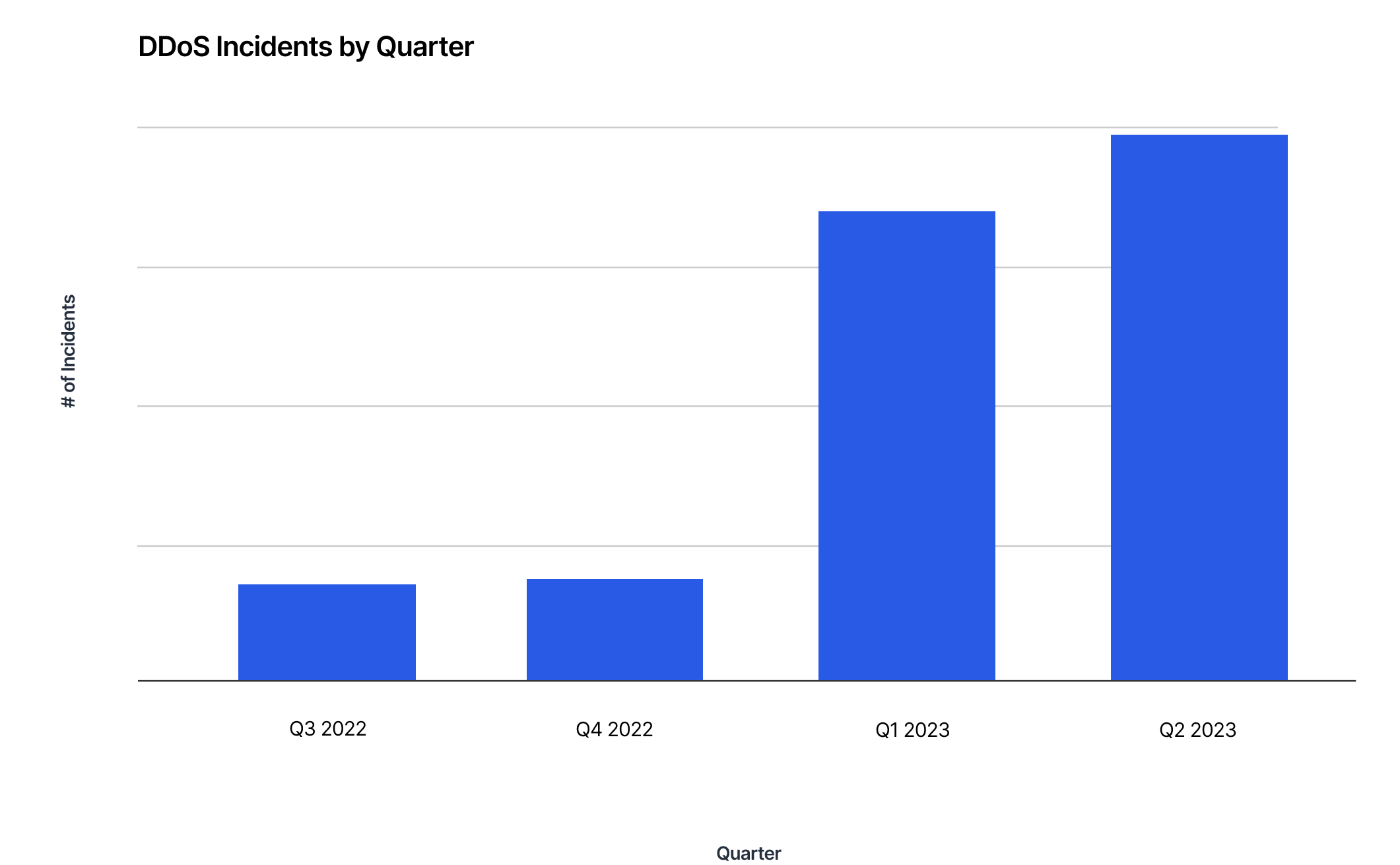

2023年前半では、DDoS攻撃はアプリケーション層(レベル7)に焦点を当てる傾向が強まっています。この変化の傾向は、特に小売業界でよく見られ、2022年後半と2023年前半の間に攻撃の量が417%増加し、アメリカ、オーストラリア、ドイツ、フランスで特に高かったです。

この年の後半以降では、アプリケーション層のDDoS攻撃の数は昨年同時期と比べて多く、ホリデーショッピングシーズンの買い物が始まるにつれて攻撃が増加する傾向にあります。

2022年9月のネットワーク層(第3層および第4層)への攻撃は、最大で1秒あたり42ギガバイトでした。Impervaがアプリケーション層で監視したように、ネットワーク層の攻撃は一般に小さめか中程度の大きさでした。しかし、これらの攻撃は十分に影響を及ぼす可能性があります。トランザクションの失敗やサービスが一時停止することで、結果として売上減少や顧客の信頼低下を引き起こすこともあり得ます。

2022年と前年のサイバーウィークと比較した場合に、 ImpervaのDDoS Protectionを利用した小売店は、サービス中断の平均は17時間、これは4時間の改善となりました。ホリデーショッピングシーズン(10月1日から12月1日まで)では、Impervaは小売店ごとに平均341時間のサービス中断を阻止しました。

API攻撃

オンラインショッピングの分野で、WebアプリケーションとAPIはビジネスの核です。

Webアプリケーションは、ユーザーインターフェースを作成し、顧客の商品検索、ショッピングカートへの追加、商品購入を可能にします。一方、APIはコンポーネントとデータベースを連携させ、支払い手続きや在庫管理、サードパーティの機能を操作することを可能にします。

支払い処理システムやCRMソフトウエアのような外部との連携が増えることで、サイバー犯罪者の攻撃対象は広がり、APIを悪用する機会を増やすことにもなります。小売店は膨大な量の決済情報や顧客情報を保持しており、APIの利用はデータ漏えいの可能性を伴います。

小売業界で使われるWebアプリケーションは複雑で、ビジネスロジック攻撃(BLA)にさらされることも多いです。これはアプリケーションの技術的な弱点を突くのではなく、想定された機能やプロセスを悪用します。BLAはビジネスフローを悪用したり、従来のセキュリティ手段を迂回したり、正常な機能をうまく利用して、セキュリティアラートを引き起こさずに不正アクセスや被害を引き起こします。小売店のWebサイトでは、攻撃者がビジネスロジックを利用して価格を操作したり、購入者が限定されている製品にアクセスしたりすることがあります。

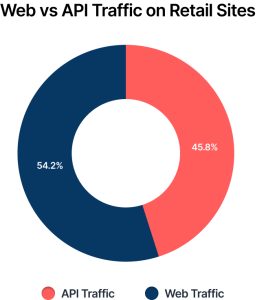

オンラインショッピングはコンピューターで行われていましたが、今ではスマホやホームアシスタントなど多岐にわたるデバイスが使われます。この変化は新しいアーキテクチャ設計である、ヘッドレスコマースを誕生させました。このシステムはフロントエンド部分をバックエンド部分から分離し、APIを用いて全てのデバイスで共通の機能や画面を提供できます。現在、小売業界へのトラフィックのうち45.8%をAPIが占めており、これは昨年の41.6%から増加しています。

昨年、小売店のWebサイトで最もよく見られた攻撃はビジネスロジック攻撃でした。個々のアプリケーションやAPIの特性を利用するため、エンドポイントを監視する共通の攻撃パターンは存在せず、共通ルールでアプリケーションやAPIの安全性を担保するのは難しいためです。

小売店のWebサイトで最もよく起きたセキュリティインシデントはAPIの不正利用です。APIの不正利用はデータ収集、アカウント乗っ取り、在庫の買い占めなどで用いられます。小売店のWebサイトは大量のトラフィックを処理し、価値のあるデータを管理し、頻繁にAPIを介して外部アプリケーションと連携するため、サイバー犯罪者にとって魅力的な対象なのです。

ホリデーショッピングシーズンに向けた推奨事項

オンラインショッピングのリスクは、購入者も正しく理解することが大切です。しかし、小売店はビジネスを継続するために、サイバー攻撃に対して備え、顧客の安全や個人データの保護を確保すべきです。

- 大量のアクセス、分散型サービス妨害攻撃(DDoS)攻撃に備えるべきです。ブラックフライデーとサイバーマンデーは一年で最も人気の高い販売イベントです。割引や限定商品の販売などがあり、多くの顧客がオンラインでお得な商品や限定品を手に入れようとします。想定外のアクセスの急増は、しっかりと準備されたシステムでさえも停止に陥らせることがあります。サーバーの性能だけでなく、サイトが混み合った場合に顧客に状況をお知らせするシステムの導入も検討してください。また、ホリデーシーズンはDDoS攻撃が活発になる時期です。多くのトラフィックが見込まれる期間の前には、インフラの耐性試験が推奨されます。DNSを含むすべてのWeb環境でDDoS攻撃からしっかりと保護されていることを確認しましょう。

- クライアントサイドのセキュリティ対策も必要です。 Magecart型の攻撃は、自前で開発したコードやサードパーティのJavaScriptを悪用して、ログインや決済処理などのWebサイトのフォームから機密情報を流出させることが可能です。リスクを軽減するには、クライアントサイドのすべてのサービスを継続的に監視し、インベントリを作成し、それらを確認し、許可された場合だけ実行できるようにします。HTTP Content-Security-Policy ヘッダを活用できますが、組織全体で実装および維持するのが困難な場合もあります。PCI DSS 4.0 では、クライアントサイドの攻撃に対応する 2 つの要件が追加され、オンライン決済を受け入れ、処理する企業の責任が増えています。これらの要件を満たし、セキュリティを確保するためには、クライアントサイド保護のためのツールの使用をお勧めします。このようなツールは、継続的なカタログ化や監視、リスクアセスメント、望ましくないサービスをワンクリックで簡単にブロックできます。

- マーケティングと電子商取引のキャンペーンは、ボットのターゲットになる可能性が高いです。不正行為には、ボットが大量の商品購入に用いられます。特に新しいスニーカーやゲーム機、限定版のコレクターアイテムなど、非常に人気が高い商品が発売される場合に注意が必要です。その流れは簡単です:人気のある製品が発売されると、ボットが先に商品を買い占めてしまいます。顧客は失望し、小売店に不満を募らせ、ブランドの評判を損ねます。高度な悪性ボットにしっかりと準備してください。自動化されたボットは商品を買い占め、Webサイトのパフォーマンスを低下させ、Webサイトの分析結果すらも歪めてしまいます。

- ビジネスロジックを悪用するボットから、重要アクセス経路やWebサイトを守りましょう。Webサイトには悪用されやすい機能が多くあります。たとえば、ログイン機能はクレデンシャルスタッフィングやクレデンシャルクラッキングの攻撃リスクを高めます。支払いフォームの追加は、カードの偽造やクラッキングのリスクを増加させます。また、ホリデーシーズンに人気のギフトカード機能の追加もボットを引き寄せる要因です。Webサイト上でのギフトカード決済プロセスは、金銭を盗み取る目的で高度な悪性ボットによる攻撃に晒されがちです。これらのページがボット対策ソリューションで適切に保護され、厳格なルールセットが適用されていることを確認しましょう。

- APIとモバイルアプリを保護してください。APIはオンラインビジネスの中心であり、Webサイトやモバイルアプリに必須であり、APIのセキュリティは非常に重要です。顧客体験を向上させるためにも重要な役割と担っています。APIは攻撃の標的とみなされやすく、WebサイトだけでなくAPIを利用する全ての箇所のリスクを上げます。ボットからAPIとモバイルアプリを守るために、システム間で情報を共有することも重要です。ボットはWebサイトだけにとどまらず、全てのアクセスポイントを狙っています。Webサイトの保護だけでは不十分で、データの入り口となる他のルートも対策が必要です。APIを保護することは、セキュリティに必須であり、より良いショッピング体験を提供することへの投資とも言えます。

- アカウントの認証情報の安全性を向上させましょう。アカウント保護は、セキュリティにとって非常に重要な要素です。パスワードには、必ず最低限の文字数、大文字、数字、記号の使用を求めるようにしてください。多要素認証(MFA)の利用導入を実施し、積極的な利用も推奨されています。また、アカウントの漏えいに警戒しなければなりません。漏えいするとアカウントの乗っ取り試行が最大3倍まで増えることがあります。このような場合は、ユーザーにパスワードの変更を促してください。アカウントの不正使用を防ぐ機能を持つボット対策のソリューションも用意しましょう。ソリューションには、クレデンシャルスタッフィング攻撃の検出と対策、悪意のあるログインと正規のログイン試行の識別、ユーザーの認証情報がオンラインで漏えいした場合を特定する機能が必要です。

- 詐欺の手口に対して常に先んじて対策してください。ホリデーショッピングシーズンは、フィッシング攻撃が行われやすい時期です。サイバー犯罪者は、割引やギフトカードを偽装した電子メールを送ることで、小売店を偽装するかもしれません。フィッシング攻撃のキャンペーンを常に監視し、不審なキャンペーンを見つけ場合は顧客にすぐに通知してください。さらに、フィッシング攻撃は従業員も攻撃対象のため、内部の脅威にも十分に警戒してください。

Impervaを無料でトライ

Impervaで30日間、あなたのビジネスを守る。